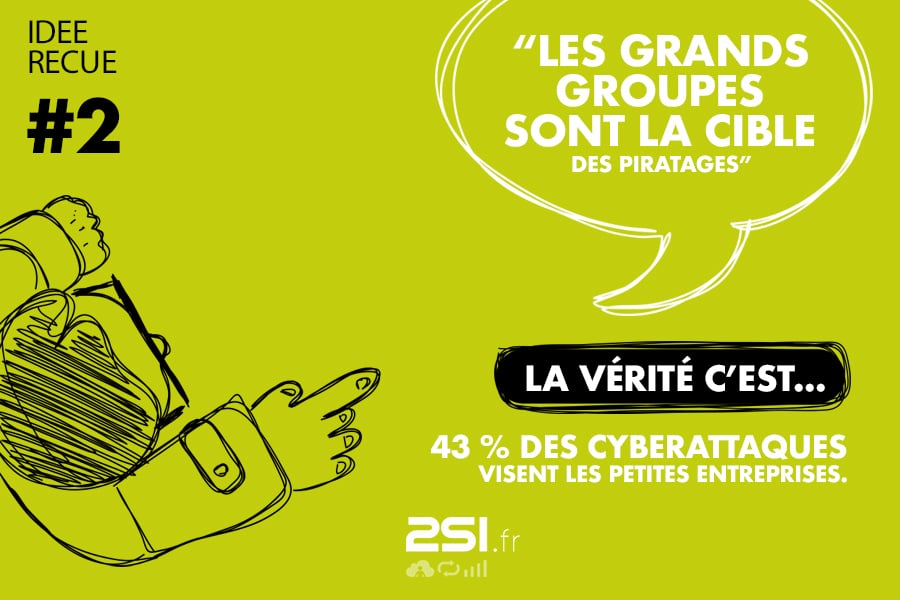

7 ENTREPRISES SUR 10

touchées par des cyberattaques

90% DES VIOLATIONS DE DONNÉES

par erreur humaine

TOUTES LES 14 SECONDES

1 entreprise victime de rançongiciel

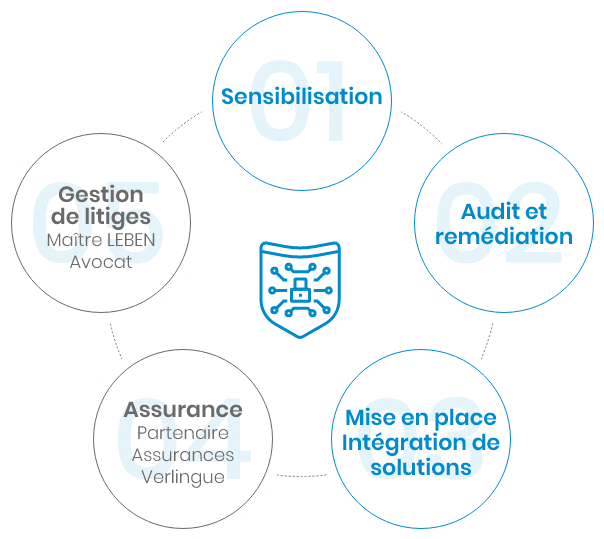

2SI SECURE : détecter et stopper les menaces sur les TPE/PME

L’essor des technologies en entreprise impose d’évaluer la cybersécurité. C’est une responsabilité incontournable pour protéger vos données et celles de vos clients. Nous avons créé 2SI SECURE, la solution d’évaluation des systèmes d’informations des TPE/PME. Simple et accessible en termes de coût, 2SI SECURE :

- Analyse de votre système d’informations

Vous obtenez une cartographie technique et précise de votre architecture informatique

- détermine les menaces qui pèsent sur votre entreprise

Nous détectons les failles de votre système et l’ampleur des risques encourus selon le système de notation mondialement reconnu CVSS (Common Vulnerability Scoring System).

- préconise un plan d’action simple et clair

Nos experts vous présentent un rapport qui intègre les priorités à traiter pour la sécurité de votre activité, vos données…

2SI SECURE : détecter et stopper les menaces sur les TPE/PME

L’essor des technologies en entreprise impose d’évaluer la cybersécurité. C’est une responsabilité incontournable pour protéger vos données et celles de vos clients. Nous avons créé 2SI SECURE, la solution d’évaluation des systèmes d’informations des TPE/PME. Simple et accessible en termes de coût, 2SI SECURE :

- Analyse de votre système d’informations

Vous obtenez une cartographie technique et précise de votre architecture informatique

- détermine les menaces qui pèsent sur votre entreprise

Nous détectons les failles de votre système et l’ampleur des risques encourus selon le système de notation mondialement reconnu CVSS (Common Vulnerability Scoring System).

- préconise un plan d’action simple et clair

Nos experts vous présentent un rapport qui intègre les priorités à traiter pour la sécurité de votre activité, vos données…

91 % DES ENTREPRISES

ont subi au moins une cyberattaque préjudiciable au cours des deux dernières années. Source 2018 Ponemon Institute

2SI SECURE SCAN

Les attaquants ont une longueur d’avance de 7 jours en moyenne et un quart des vulnérablités rendues publiques sont exploitées activement par les hackeurs !

Le scanner NESSUS permet de détecter les vulnérabilités de vos ressources numériques. Il détecte les failles logicielles, les correctifs manquants, les malwares, les mauvaises configurations et ce, sur une grande variété de systèmes d’exploitation, de périphériques et d’applications.

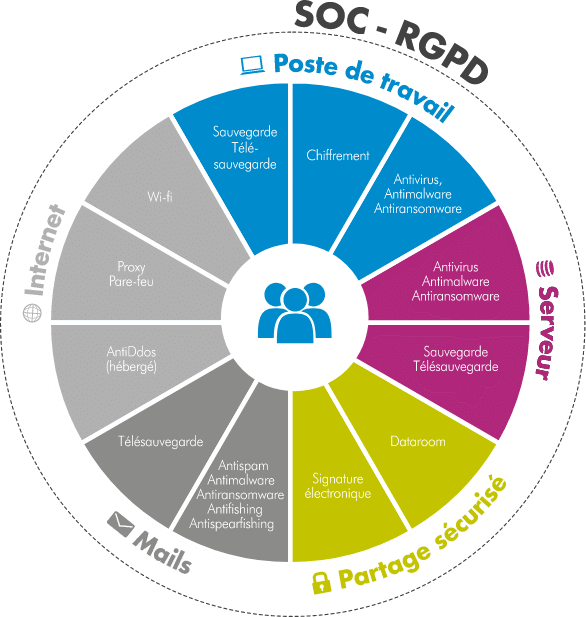

2SI SECURE SOC

Notre SOC est un outil capable de surveiller l’ensemble de votre système d’informations en analysant toutes les « traces » (log) de vos équipements. Il supervise et détecte les problèmes en temps réel.

- Détection des intrusions

- Détection des comportements inhabituels des utilisateurs de votre réseau

- Déploiement à distance, sans effort pour vos équipes

- Rapports réguliers, alertes d’incidents, remédiations…

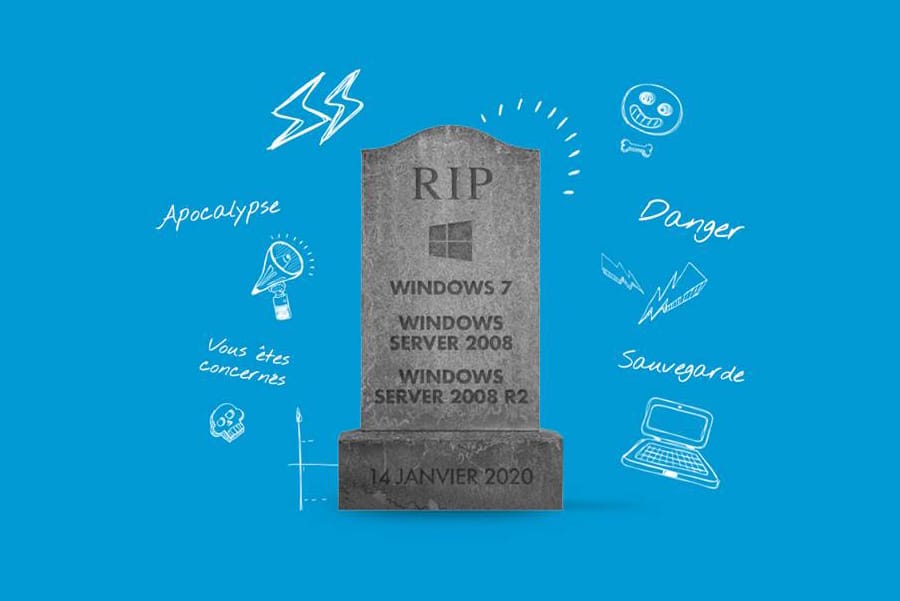

2SI SECURE PRA

L’absence d’un PRA peut sérieusement compromettre la pérennité de votre entreprise. Les incidents et les cyberattaques de plus en plus fréquentes aboutissent à des statistiques alarmantes : 9 entreprises sur 10 ont fait faillite après 10 jours d’interruption d’activité. En cas d’interruption « forcée », combien de temps vous faudrait-il aujourd’hui pour redémarrer votre activité ?

2SI SECURE PRA, est une solution pragmatique pour sécuriser votre reprise d’activité en cas d’incident : étude, déploiement, tests, formation et transmission à vos équipes.

2SI SECURE PSD

Notre solution s’appuie sur VEEAM, l’acteur n°1 de la sauvegarde dans le monde. Nous externalisons vos serveurs physiques ou virtuels et vos postes de travail.

- Respect de la norme 3-2-1 avec une copie hors site

- Le meilleur coût au Go du marché

- Vos données sont chiffrées

- Restauration aisée

- Vos données en France

- Hébergement hautement sécurisé

2SI SECURE SOC

- Notre SOC est un outil capable de surveiller l’ensemble de votre système d’informations en analysant toutes les « traces » (log) de vos équipements. Il supervise et détecter les problèmes en temps réel.

- Détection des intrusions

- Détection des comportements inhabituels des utilisateurs de votre réseau

- Déploiement à distance, sans effort pour vos équipes

- Rapports réguliers, alertes d’incidents, remédiations…

2SI SECURE PRA

L’absence d’un PRA peut sérieusement compromettre la pérennité de votre entreprise. Les incidents et les cyberattaques de plus en plus fréquentes aboutissent à des statistiques alarmantes : 9 entreprises sur 10 ont fait faillite après 10 jours d’interruption d’activité. En cas d’interruption « forcée », combien de temps vous faudrait-il aujourd’hui pour redémarrer votre activité ?

2SI SECURE PRA, est une solution pragmatique pour sécuriser votre reprise d’activité en cas d’incident : étude, déploiement, tests, formation et transmission à vos équipes.

2SI SECURE PSD

Notre solution s’appuie sur VEEAM, l’acteur n°1 de la sauvegarde dans le monde. Nous externalisons vos serveurs physiques ou virtuels et vos postes de travail.

- Respect de la norme 3-2-1 avec une copie hors site

- Le meilleur coût au Go du marché

- Vos données sont chiffrées

- Restauration aisée

- Vos données en France

- Hébergement hautement sécurisé

Plus de solutions 2SI SECURE

2SI SECURE LIVE

Contrôlez les Cyber risques et bloquez les tentatives malveillantes en temps réel (inclus un contrôle du réseau et de tout ce qui y est connecté, bloque les cyberattaques de manière prédictive, proactive et décisionnelle).

2SI SECURE MAILS

Protégez et sécurisez vos e-mails, du classique spam aux plus dramatiques attaques de ransomware ou phishing : menaces bloquées dès le premier e-mail, intelligence artificielle, meilleure base d’URLs de phishing du marché…

2SI SECURE EPP

Notre solution de Plateforme de Protection Endpoint (EPP), s’installe sur les terminaux de votre entreprise pour les protéger. Elle empêche les attaques de malware, détecte les activités malveillantes et fournit une réponse dynamique aux incidents et aux alertes de sécurité.